خطة هجوم خاصة بإختبار إختراق ناجح

- الإستطلاع (Reconnaissance)

- المسح (Scanning)

- الإستغلال (Exploitation)

- الحفاظ على إمكانية الدخول (Maintain Access)

- كتابة التقرير (Reporting)

إذا أردت الحصول على ممارسة ناجحة لإختبار الإختراق عليك إمتلاك خطة.

سنتحدث في هذا المقال عن مراحل الإختراق الناجح التي تتألف من خمسة مراحل:

- الإستطلاع.

- المسح.

- الإستغلال.

- الحفاظ على إمكانية الدخول.

- كتابة التقرير.

الآن سنتعرف على كل مرحلة منهم بتفصيل مع ذكر الأدوات المطلوبة في كل مرحلة.

الإستطلاع (Reconnaissance)

يحاول المهاجم إكتساب المعلومات عن الهدف و يمكن لهذا الأسلوب أن يكون بصورة نشطة أو غير نشطة (أي في حال ترك سيرفر الموقع يعمل لدى الجميع في فترة فحصة أو في حال جعله يظهر في حالة الصيانة و لا يمكن الإتصال به), و من ثم إعداد مسودة عن مواصفات الأمان لدى الهدف سواء كان الهدف عبارة عن منظمة أو شخصاً أو غير ذلك.

أي تتضمن هذه المرحلة جمع المعلومات عن الشبكة التي تقوم بمهاجمتها و إنشاء صورة عن المنظمات و الشبكات و الأنظمة و التطبيقات.

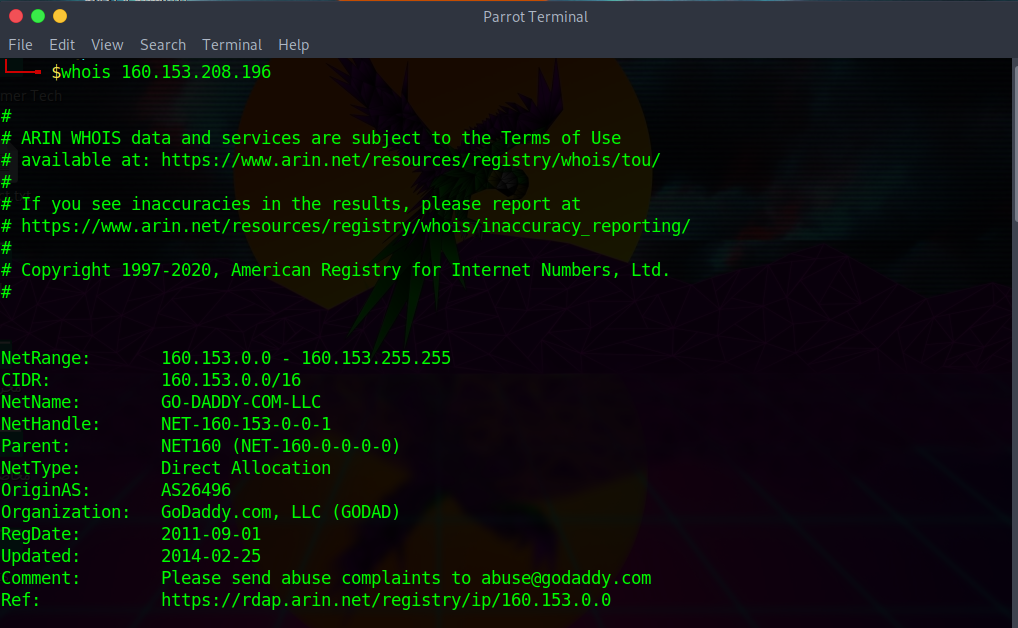

من الأدوات المهمة في هذه المرحلة هي whois التي تعتبر من الأدوات الأساسية في أنظمة اللينكس أجمع. لإستخدام هذه الأداة نقوم بكتابة الأمر whois يليه مسافة فارغة و من ثم آيبي الموقع المطلوب أو رابطه) الذكية التي يمكنك بواسطتها الحصول على آيبي الموقع في حال فحصته عن طريق رابط الموقع بالإضافة إلى الدومين, الشركة البائعة للدومين, تاريخ شراء الدومين و الكثير من المعلومات كما في الصورة التالية.

لمزيد من التفاصيل حول إستخدام اداة whois يمكنك مشاهدة الفيديو التالي:

يمكنك إستخدام المعلومات المفتوحة على الإنترنت كأسماء الإتصال و أرقام الهواتف المتوفرة و عناوين البريد الإلكتروني و المواقع و الفروع التي تمتلك الشركة علاقات معها أو التي تتعامل معها, كما أن موقع الشركة غاية في الأهمية و بعض الروابط الموجودة عليه و التي قد تأخذك إلى سياسة الشركة و إجراءاتها (أي إستخدام مجموعة معلومات من المصادر المفتوحة).

المسح (Scanning)

هدفك هنا إكتشاف المنافذ المفتوحة من نقاط دخول و أنظمة تشغيل مستخدمة و كشف النقاب عن الخدمات الجارية عن تلك المنافذ. غايتك هنا هي أن تنفذ مسحاً داخلياً و خارجياً لتحديد نقاط الشبكة و الخروج بصورة عن الأنظمة الفردية.

بعض اﻷدوات المستخدمة هنا هي (ping, netcut, nmap) و غيرها.

الإحصاء هو جانب مهم أيضاً في هذه المرحلة و ذلك بغية رسم صورة كاملة للهدف. لعمل إحصاء على الهدف حاول تحديد حسابات المستخدم النشطة أو المصادر المشاركة ذات الحماية الضعيفة بإستخدام إستفسارات دليل الإرشاد أو الإتصالات الفعالة التي في الهدف.

نوع المعلومات التي تعتمد عليها ضمن خطوة الإحصاء يمكن أن تكون إسم المستخدم, المجموعات و المصادر و المشاركات و التطبيقات التي يستخدمها. بعض الأدوات المستخدمة في هذه المرحلة الفرعية (أي مرحلة الإحصاء) هي بحث الأدلة الإرشادية النشطة لإكتشاف أي ثغرات لدى المستخدمين و المجموعات.

الإستغلال (Exploitation)

هنا يحدث الإختراق الفعلي, و لهذا الغرض يوجد أيضاً الكثير من الأدوات المتوفرة في أنظمة لينكس و سبق أن تكلمنا عن بعضها:

2- تعرف على اداة ارميتاج ARMITAGE

3- ما هو ميتاسبلويت (Metasploit)

الحفاظ على إمكانية الدخول (Maintain Access)

هي أن نتأكد أننا ما زلنا نملك إمكانية دخول الهدف.

كتابة التقرير (Reporting)

يتضمن عادةً نظرة شاملة مساعدة و ملخصاً تقنياً و لكن علينا الإعتياد على توثيق عملنا و إستنتاجاتنا و هي الطريقة الوحيدة لإتمام العمل.